Sedikit kita bahas keamanan, baru baru ini sebuah malicious campaign baru telah terungkap, di mana attacker menyamar sebagai situs resmi dukungan Microsoft untuk menyebarkan malware berbahaya.

Nah yang membuat ini berbahaya adalah file yang ditawarkan terlihat seperti file Update Windows biasa, padahal sebenarnya berisi malware yang dirancang untuk mencuri password, data pembayaran seperti kartu kredit hingga akses ke akun pengguna.

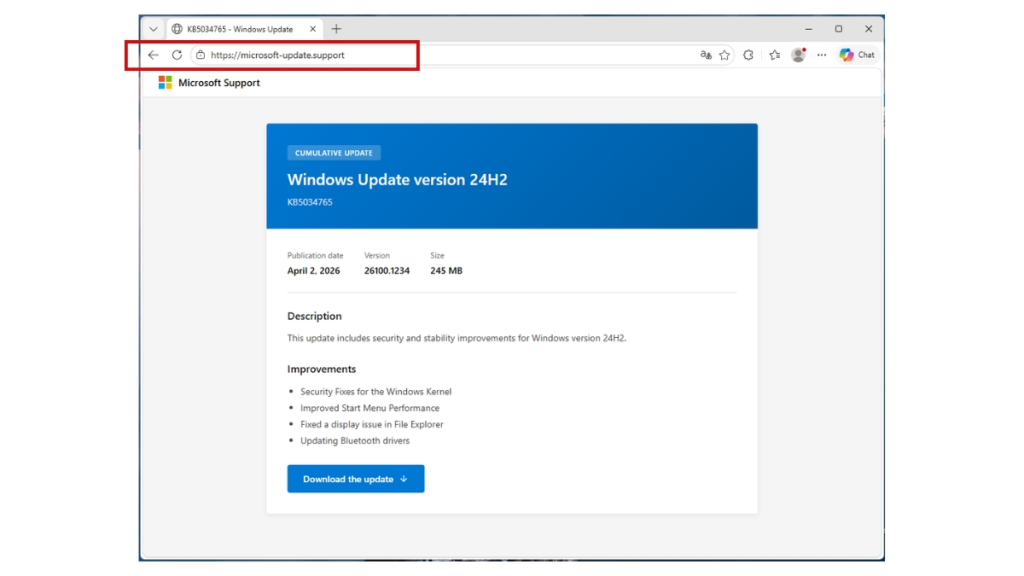

Seperti pada gambar diatas, attacker ini menggunakan domain palsu yang microsoft-update[.]support yang sekilas mirip seperti situs resmi Microsoft.

Bahkan situs ini mengklaim menyediakan update untuk Windows 11 versi 24H2, menampilkan nomor update KB yang terlihat valid, dan memiliki tombol besar seperti halaman resmi Microsoft.

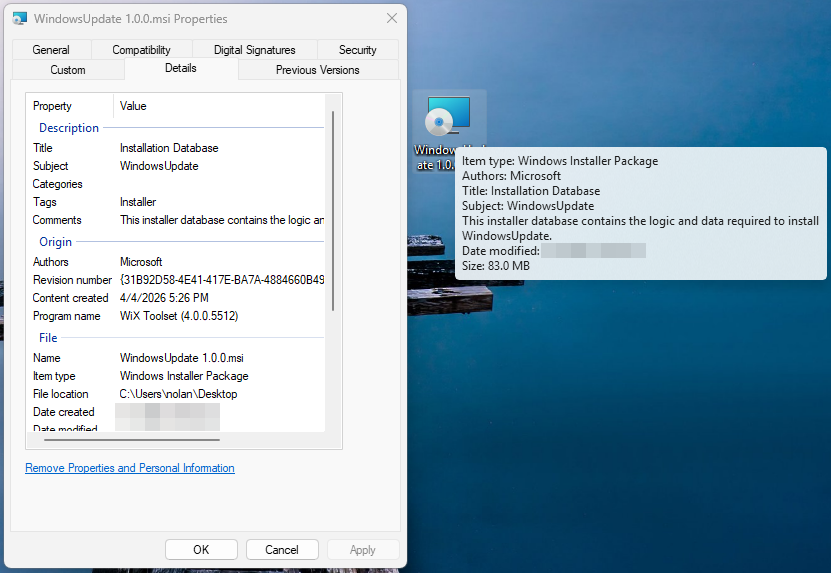

Tampilannya, jelas mirip banget dan ketika tombol download di klik, file bernama WindowsUpdate 1.0.0.msi berukuran sekitar 83 MB akan pengguna dapatkan.

Nah menariknya, isi file terlihat valid dengan Author tertulis Microsoft, deskripsi terlihat meyakinkan, dan dibuat menggunakan tool installer resmi (WiX Toolset), namun faktanya, ini adalah malware berbahaya.

Cara Kerjanya

Menurut informasi dari Malwarebytes, setelah file ini dijalankan, prosesnya tidak langsung terlihat mencurigakan dan malware tampaknya menggunakan beberapa lapisan untuk menyamarkan aktivitasnya, seperti Electron App untuk lapisan luar dan akan disimpan di folder berikut :

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\

Selain itu, didalam aplikasi electron ini akan ada JavaScript obfuscated yang disamarkan dengan teknik khusus agar sulit dianalisa dan akhirnya ada Python payload yang akan menjalankan interpreter Python tersembunyi untuk melakukan aksi berbahaya.

Nah setelah aplikasi dan kode python ini berjalan, malware akan mencuri berbagai data termasuk password yang tersimpan di browser, cookie dan sesi login, data pembayaran, token akun , informasi sistem dan lokasi pengguna dan mengupload hasil curian ke layanan file sharing anonim.

Selain itu, malware ini bisa bertahan setelah restart dan menyamar sebagai Windows Security Health di registry dan membuat shortcut palsu bernama Spotify.lnk di folder startup dengan alur kurang lebih seperti ini :

Klik web palsu → Download MSI → Install → VBS jalan → Electron jalan → Python jalan → Ambil data → Kirim ke server → Persist di sistem

Nah sayangnya karena menggunakan komponen yang legit seperti Electron dan Python, file utama tidak terdeteksi oleh puluhan antivirus, tidak ada alert dan aktivitas terlihat normal seperti Windows pada umumnya.

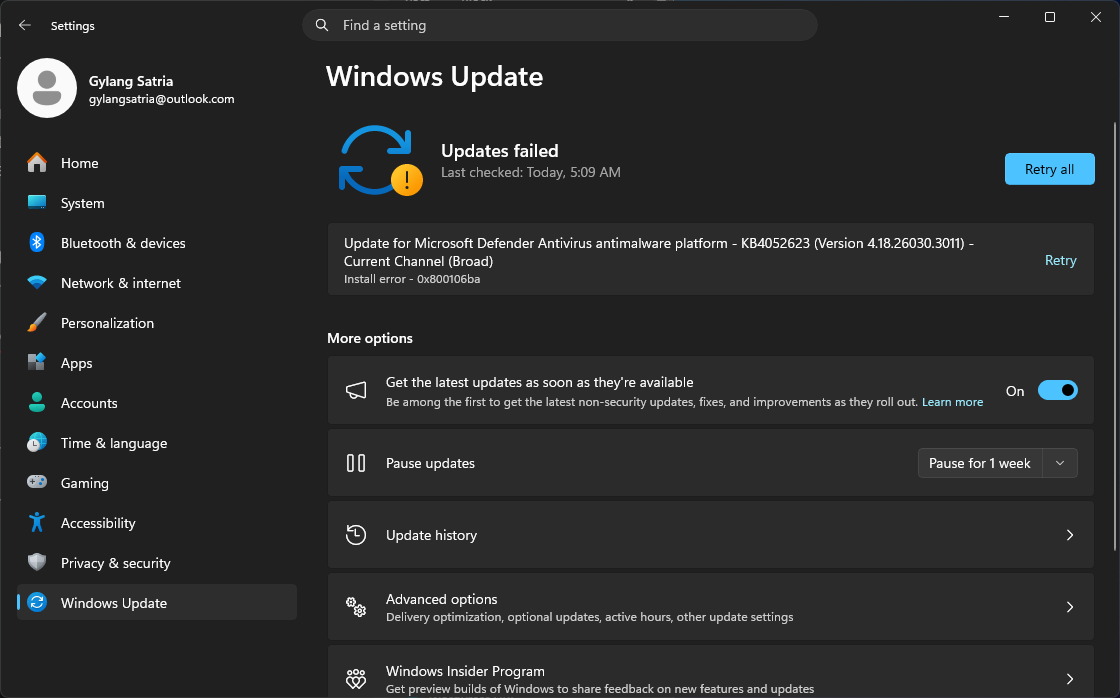

Cara aman dapatkan Update

Untuk para pembaca WinPoin sih harusnya sudah paham hal ini ya, cara mendapatkan update resmi adalah dengan melalui halaman Windows Update.

Atau jika ingin manual bisa melalui halaman https://www.catalog.update.microsoft.com/, jika mendapati domain aneh apalagi diluar dari halaman microsoft.com jelas itu sangat mencurigakan.

Selain itu, mungkin ada baiknya kamu memblokir beberapa IOCs / Indicators of Compromise berikut mulai dari file hash SHA – 256 dan domain berbahaya terkait dengan temuan keamanan ini.

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60 (WindowsUpdate.exe)

c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650 (AppLauncher.vbs)

microsoft-update[.]support (phishing lure)

datawebsync-lvmv[.]onrender[.]com (C2)

sync-service[.]system-telemetry[.]workers[.]dev (C2 relay)

store8[.]gofile[.]io (exfiltration)

Nah apakah kamu sempat terjebak? saya harap sih tidak ya, karena ketika artikel ini ditulis, situs tersebut sudah tidak bisa diakses.

Namun bagaimana menurutmu? komen dibawah guys.

Via : Malwarebytes

Catatan Penulis : WinPoin sepenuhnya bergantung pada iklan untuk tetap hidup dan menyajikan konten teknologi berkualitas secara gratis — jadi jika kamu menikmati artikel dan panduan di situs ini, mohon whitelist halaman ini di AdBlock kamu sebagai bentuk dukungan agar kami bisa terus berkembang dan berbagi insight untuk pengguna Indonesia. Kamu juga bisa mendukung kami secara langsung melalui dukungan di Saweria. Terima kasih.