Pada jumat malam kemarin, Microsoft keluarkan peringatan tentang kampanye spam aktif yang menargetkan bahasa eropa yang memanfaatkan exploit yang dapat menginfeksi pengguna hanya dengan membuka dokumen terlampir yang diberikan.

Dalam serangkaian tweet dari akun Microsoft Security Intelligence, Microsoft memperingatkan bahwa mereka telah mendeteksi kampanye aktif yang berisi lampiran RTF yang memanfaatkan kerentanan Microsoft Office dan Wordpad CVE-2017-11882 .

Ketika berhasil dieksploitasi, kerentanan ini dapat secara otomatis menginfeksi pengguna dengan membuka dokumen terlampir.

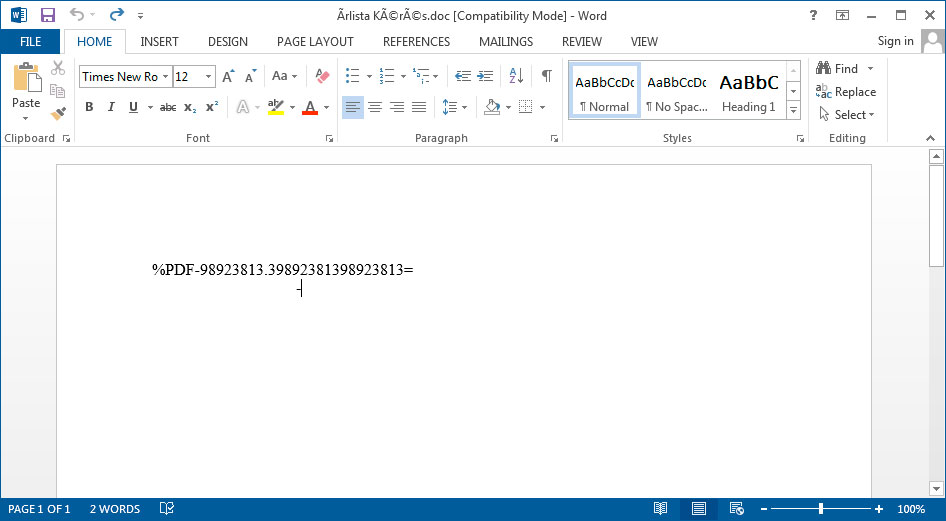

Kerentanan CVE-2017-11882 memungkinkan dokumen RTF dan Word dibuat yang secara otomatis menjalankan perintah setelah dokumen dibuka. Kerentanan ini telah diperbaiki pada tahun 2017, tetapi Microsoft menyatakan bahwa mereka terus melihat exploit yang digunakan dalam serangan, dengan uptick selama beberapa minggu terakhir.

“Khususnya, kami melihat peningkatan aktivitas dalam beberapa minggu terakhir. Kami sangat menyarankan untuk menerapkan pembaruan keamanan.” kata microsoft. Menurut Microsoft, ketika lampiran dibuka, itu akan “menjalankan beberapa skrip dari jenis yang berbeda (VBScript, PowerShell, PHP, lainnya) untuk mengunduh muatan.”.

Setelah membuka dokumen, ia segera mulai menjalankan skrip yang diunduh dari Pastebin, yang mengeksekusi perintah PowerShell. Perintah PowerShell ini kemudian akan mengunduh file yang disandikan base64 dan menyimpannya ke% temp% \ bakdraw.exe.

Salinan bakdraw.exe kemudian akan disalin ke% UserProfile% \ AppData \ Roaming \ SystemIDE dan tugas terjadwal yang disebut SystemIDE akan dikonfigurasi untuk memulai yang dapat dieksekusi dan menambahkan kegigihan.

Microsoft menyatakan bahwa executable ini adalah backdoor yang saat ini dikonfigurasi untuk terhubung ke domain jahat yang tidak lagi dapat diakses. Ini berarti bahwa meskipun komputer akan terinfeksi, backdoor tidak dapat berkomunikasi dengan perintah dan server kontrol untuk menerima perintah. Namun, payload ini dapat dengan mudah diganti untuk yang berfungsi, jadi Microsoft menyarankan agar semua pengguna Windows menginstal pembaruan keamanan untuk kerentanan ini sesegera mungkin.

Kerentanan CVE-2017-11882 juga baru-baru ini ditemukan oleh FireEye yang digunakan dalam kampanye yang menargetkan Asia Tengah dan memasang backdoor baru yang disebut HawkBall. Tidak diketahui apakah kampanye ini terhubung.

Nah inilah pentingnya selalu melakukan update apapun program yang digunakan. 😉

Via : Bleeping Computer

Catatan Penulis : WinPoin sepenuhnya bergantung pada iklan untuk tetap hidup dan menyajikan konten teknologi berkualitas secara gratis — jadi jika kamu menikmati artikel dan panduan di situs ini, mohon whitelist halaman ini di AdBlock kamu sebagai bentuk dukungan agar kami bisa terus berkembang dan berbagi insight untuk pengguna Indonesia. Kamu juga bisa mendukung kami secara langsung melalui dukungan di Saweria. Terima kasih.