Minggu lalu dikabarkan bahwa Update KB5055523 membawa celah keamanan dengan secara tidak sengaja membuat folder baru dengan nama inetpub di drive system.

Nah Microsoft sebelumnya memperingkatkan pengguna untuk tidak menghapusnya karena folder tersebut dibuat secara otomatis sebagai produk sampingan dari kelemahan eskalasi hak istimewa symlink terkini yang ditambal dengan patch tuesday bulan April 2025. Kerentanan tersebut dilacak dibawah CVE-2025-21204.

Meskipun begitu, Symlink atau tautan simbolik, juga disebut tautan lunak merupakan jenis file link yang berfungsi sebagai penunjuk ke file atau directory lain, oleh karena itu symlink membawa jalur sistem file ke file atau directory target yang sesuai. Namun sayangnya, symlink juga rentan dari eksploitasi oleh pelaku ancaman karena tidak memerlukan hak istimewa yang tinggi.

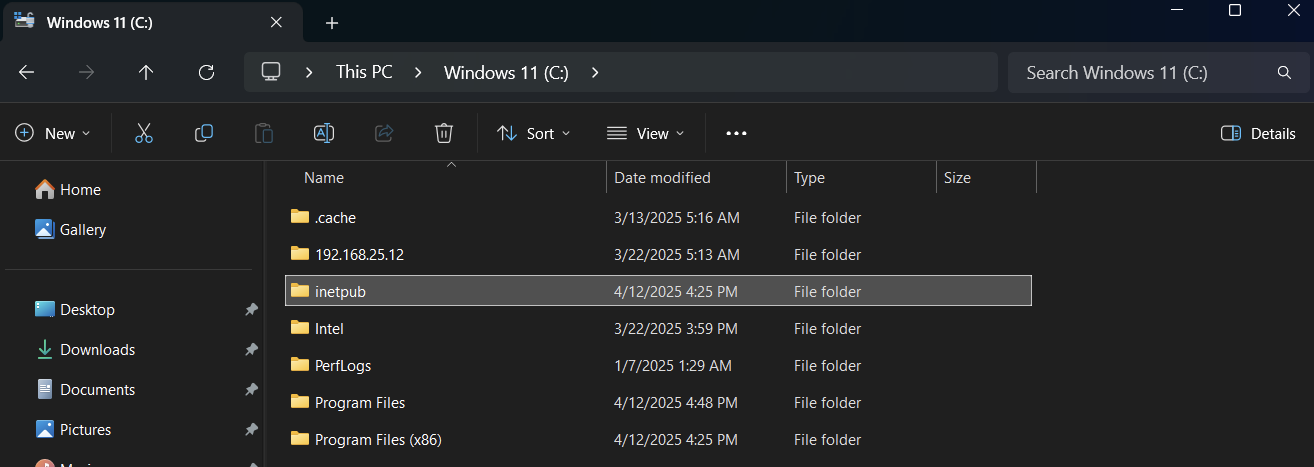

Menariknya, Meskipun Microsoft telah menambal masalah tersebut, peneliti keamanan Kevin Beaumont menemukan bahwa folder inetpub yang baru diperkenalkan dapat memungkinkan non-administrator memblokir update Windows secara permanen dengan membuat link simbolik baru lainnya

Dia menjelaskan menggunakan contoh bagaimana mklink/jperintah ” ” dapat digunakan untuk membuat persimpangan direktori

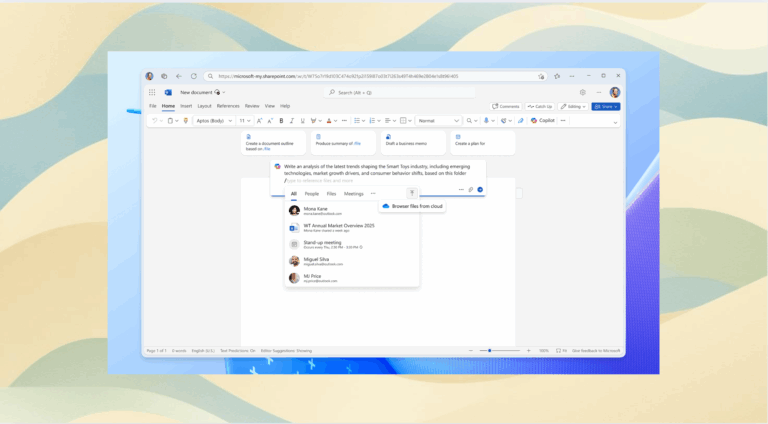

Microsoft recently patched CVE-2025–21204, a vuln which allows users to abuse symlinks to elevate privileges using the Windows servicing stack and the c:\inetpub folder.

To fix this, Microsoft precreates the c:\inetpub folder on all Windows systems from April 2025’s Windows OS updates onwards.

However, I’ve discovered this fix introduces a denial of service vulnerability in the Windows servicing stack that allows non-admin users to stop all future Windows security updates.

...

So a non-admin user can just do Windows+R, cmd, and then run:

mklink /j c:\inetpub c:\windows\system32\notepad.exe

This creates a symlink between c:\inetpub and notepad. After that point, April 2025 Windows OS update (and future updates, unless Microsoft fix it) fail to ever install — they error out and/or roll back. So you just go without security updates.

Beaumont juga tampaknya telah menambahkan bahwa ia telah menghubungi tim MSRC (Microsoft Security Research Center) hanya saja untuk saat ini masih belum mendapat tanggapan.

Dikarenakan bug ini mungkin bisa dimanfaatkan untuk mematikan Windows Update secara permanen, Microsoft kemungkinan akan memperbaikinya pada rilis patch berikutnya.

Via : Neowin, Double Pulsar