The United States Computer Emergency Readiness Team (US-CERT) merilis Advisory tentang kerentanan yang mempengaruhi Microsoft Windows dan Windows Server. Organisasi itu mengatakan “seorang penyerang jarak jauh dapat mengeksploitasi kerentanan ini untuk mengendalikan sistem yang terpengaruh.”

Kerentanan tersebut telah diperbaiki oleh Microsoft sebagai bagian dari siklus December 2018 Patch Tuesday, dan perusahaan memberikan informasi lebih lanjut dalam CVE-2018-8611 dan CVE-2018-8626 advisories.

Pertama dan terpenting, CVE-2018-8611 adalah peningkatan hak istimewa kernel Windows yang memengaruhi semua client Windows dan versi server yang didukung, termasuk Windows 10 dan Windows Server 2019.

An elevation of privilege vulnerability exists when the Windows kernel fails to properly handle objects in memory. An attacker who successfully exploited this vulnerability could run arbitrary code in kernel mode. An attacker could then install programs; view, change, or delete data; or create new accounts with full user rights Kata Microsoft

Serangan yang berhasil membutuhkan malicious actor untuk masuk ke sistem dan kemudian menjalankan aplikasi buatan yang akan memberikan kontrol penuh atas mesin yang terpengaruh. Microsoft mengatakan kelemahannya telah dieksploitasi, tetapi mengingat itu tidak diungkapkan kepada publik, dampaknya telah berkurang secara signifikan.

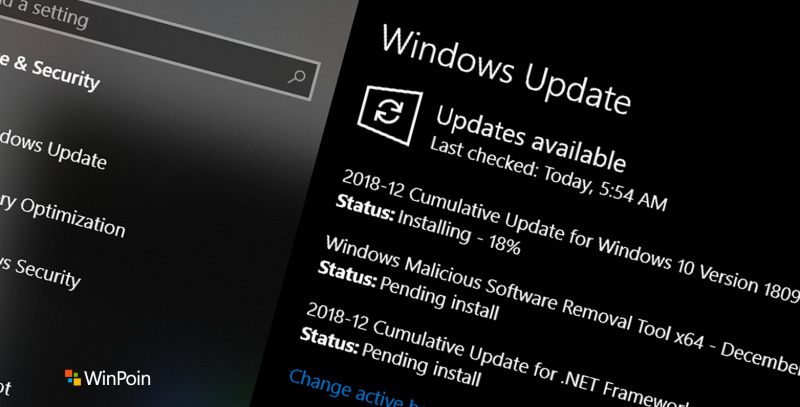

Patch tersedia sekarang!

Dalam kasus CVE-2018-8626, Microsoft sedang menyelesaikan kerentanan Windows DNS server heap overflow yang hanya ada di Windows 10, Windows Server 2012 R2, Windows Server 2016, dan Windows Server 2019.

A remote code execution vulnerability exists in Windows Domain Name System (DNS) servers when they fail to properly handle requests. An attacker who successfully exploited the vulnerability could run arbitrary code in the context of the Local System Account. Windows servers that are configured as DNS servers are at risk from this vulnerability, Kata Microsoft.

Serangan bergantung pada Malicious Request yang dikirim ke server DNS Windows bahkan tanpa otentikasi. Tambalan untuk kedua vulnerabilities dapat diunduh dari Windows Update di semua versi Windows yang didukung.

Via : News.Softpedia