Seakan tidak ada habisnya, bug celah keamanan yang terjadi Print Spooler tampaknya masih menghantui pengguna Windows. Hal ini disampaikan oleh Microsoft melalui halaman Security Response Center dengan ID CVE-2021-36958.

A remote code execution vulnerability exists when the Windows Print Spooler service improperly performs privileged file operations. An attacker who successfully exploited this vulnerability could run arbitrary code with SYSTEM privileges. An attacker could then install programs; view, change, or delete data; or create new accounts with full user rights.

Masalah ini masih berhubungan dengan bug PrintNightmare semenjak bulan lalu. Microsoft sendiri telah merilis perbaikan beberapa hari yang lalu (bersamaan dengan patch tuesday), dengan memberikan pengamanan dimana kini diharuskan menggunakan role Administator jika ingin install dan update driver Point and Print. Tetapi, pada sistem yang sudah memiliki driver printer, celah ini masih bisa dimanfaatkan untuk exploit.

Microsoft sendiri belum merilis update untuk memperbaiki bug ini. Jadi untuk sementara, pengguna bisa mematikan service Print Spooler.

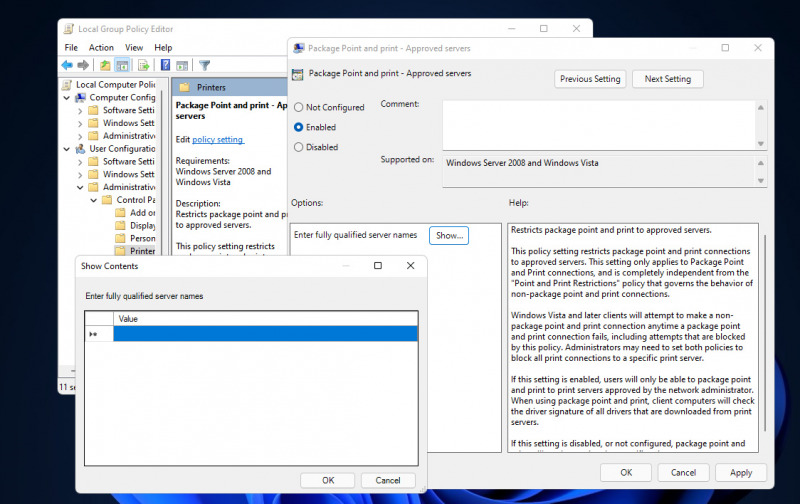

Namun hal tersebut akan mencegah perangkat untuk melakukan print dokumen. Cara alternatif lain yang bisa dilakukan adalah dengan mengizinkan print dari server yang sudah dikenal saja. Buka Group Policy Editor (Win + R lalu ketikan gpedit.msc), lalu navigasi ke User Configuration/Administrative Templates/Control Panel/Printers/ Package Point and print – Approved Servers.

Klik opsi Enabled dan pilih Edit, lalu masukan daftar server yang kamu kenal.

Source: BleepingComputer